Deze app laat malware op je apparaat vallen die je bankgegevens steelt en je geld afpakt

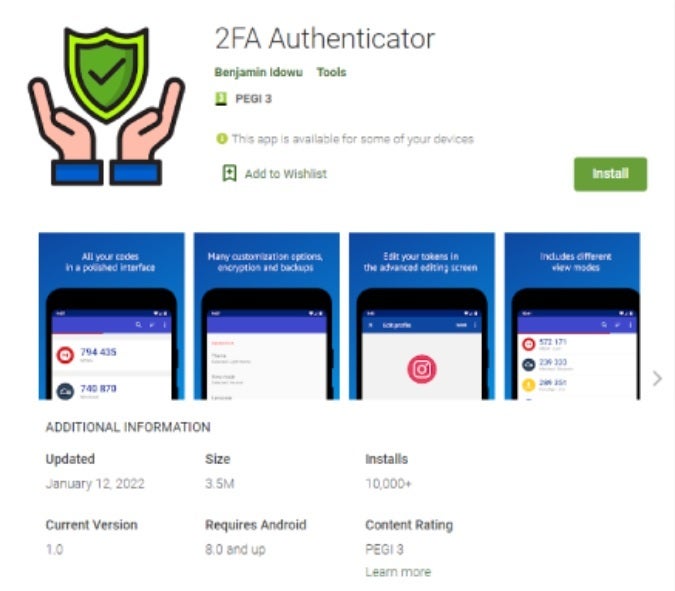

De ironie is duidelijk. 2FA, ook wel tweefactorauthenticatie genoemd, wordt gebruikt om uw identiteit te valideren. Stel dat uw bank zeker wil weten dat u de persoon bent die met hem probeert te praten over uw rekening. Dus sturen ze een sms met een codenummer naar je telefoon. Nadat u het juiste codenummer uit de tekst heeft ingetoetst, heeft u uw identiteit geverifieerd voor zover de bank deze kan zien. De 2FA Authenticator-app werd echter gebruikt om gevaarlijke malware genaamd Vultur op uw handset te installeren.

Vultur is ontworpen om zich te richten op apps voor financiële diensten, zodat het bankgegevens van gebruikers kan stelen en hun geld kan stelen. Pradeo stelt voor dat als u deze app op uw telefoon of tablet heeft, deze onmiddellijk moet worden verwijderd. Het Google Play-team is door Pradeo op de hoogte gebracht van deze ontdekking en 15 dagen later werd het op 27 januari uit de Google Play Store verwijderd.

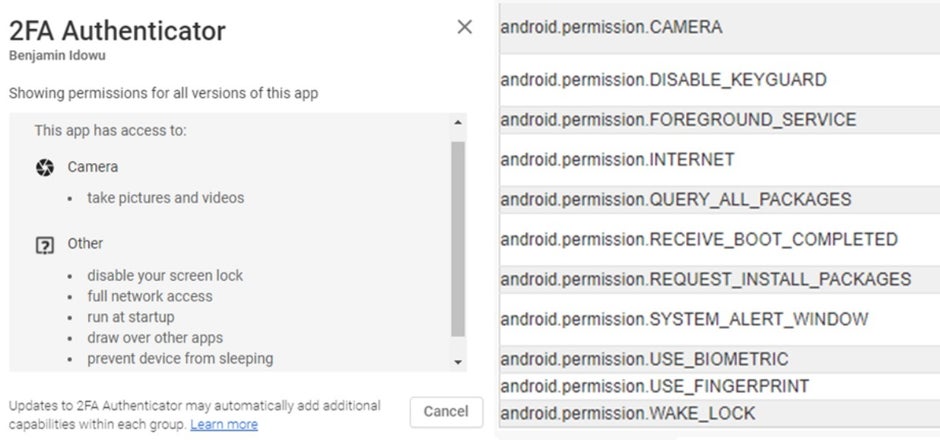

Andere gevaarlijke machtigingen zorgen ervoor dat de malware activiteiten kan uitvoeren, zelfs als de app is uitgeschakeld. Met een van de machtigingen die de malware verleent, kunnen apps van derden worden geïnstalleerd onder het mom van een update. Een andere schakelt de toetsvergrendeling en eventuele bijbehorende wachtwoordbeveiliging uit, en weer een andere geeft toestemming voor SYSTEM_ALERT_WINDOW waarvan Google zegt: “Zeer weinig apps zouden deze toestemming moeten gebruiken; deze vensters zijn bedoeld voor interactie op systeemniveau met de gebruiker.”

We zijn niet je moeder, maar we willen je wel helpen voorkomen dat je wordt opgelicht door kwaadaardige apps. Als je een trouwe PhoneArena-lezer bent, weet je dat we je er constant aan herinneren dat als je niet bekend bent met de ontwikkelaar van een Android-app die je gaat installeren, je naar de opmerkingen in de Play Store moet kijken voor waarschuwingen . En ja hoor, er is er een voor 2FA Authenticator.

Ook al staat de app niet meer in de Play Store, hij kan nog steeds op je telefoon staan

De Vultur-malware die 2FA Authenticator in uw telefoon ‘dropt’, registreert elke toetsaanslag die u maakt, inclusief onzichtbare toetsaanslagen zoals wachtwoorden. We hoeven u niet te vertellen hoe gevaarlijk dit is. De unieke pakketnaam is “com.privacy.account.safetyapp.” Alleen omdat de app uit de Play Store is verwijderd, wil nog niet zeggen dat deze van je telefoon is verwijderd.

Als 2FA Authenticator wordt vermeld, verwijdert u deze.

“Proud coffee guru. Web pioneer. Internet expert. Social media specialist.”